WebMCP: El Estándar que Convierte tu Frontend en una API para IA

Última actualización: 2/24/2026

WebMCP: El Estándar que Convierte tu Frontend en una API para IA (Adiós Scraping)

Por el Equipo PAI

Si has intentado construir un agente de IA que navegue por la web hoy en día, conoces el dolor. Es un ejercicio de frustración: capturas de pantalla costosas, modelos de visión lentos y la esperanza constante de que un desarrollador frontend no cambie el nombre de una clase CSS y rompa todo tu bot.

Pero algo cambió fundamentalmente en febrero de 2026. Con la llegada de la preview temprana en Chrome 146, la industria ha dado un giro de 180 grados.

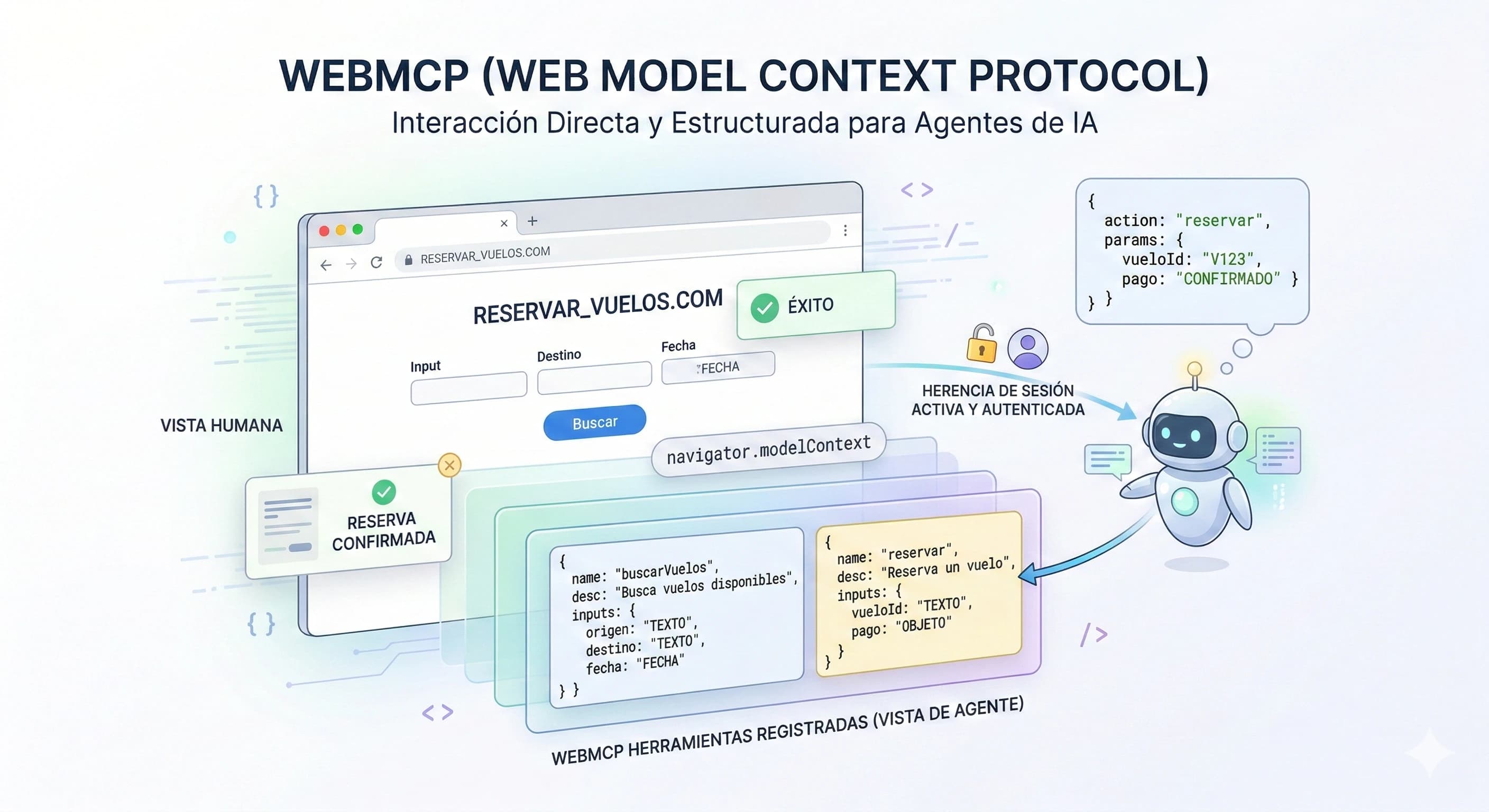

Hoy analizamos WebMCP, el estándar que promete matar al scraping visual y convertir cada sitio web en una API estructurada para agentes. No es solo una mejora incremental; es un cambio de paradigma que permite a los sitios exponer herramientas estructuradas directamente al navegador.

⚡ TL;DR: Resumen para Managers

¿No tienes tiempo para el código? Aquí está lo que necesitas saber para tu próxima reunión de estrategia:

- El Problema: Los agentes actuales "miran" webs (Vision AI), lo cual es lento (3s+) y caro ($$$ en tokens).

- La Solución: WebMCP permite que los sitios web le digan al agente exactamente qué pueden hacer (ej: "Reservar Vuelo") mediante código, eliminando la ambigüedad visual.

- El ROI: Reduce la carga computacional drásticamente y mejora la precisión operativa al eliminar la interpretación de píxeles.

- Estado: Disponible como estándar propuesto en Chrome Canary.

- Veredicto: Si tu negocio depende de transacciones web automatizadas, esta es tu ventaja competitiva para este año.

🔬 Deep Dive Técnico: La Anatomía de un Contrato Web

Olvídate de Selenium. Olvídate de los selectores XPath frágiles. WebMCP introduce una capa de abstracción elegante basada en el protocolo JSON-RPC 2.0.

En lugar de que el agente adivine qué botón es el de "Comprar", el navegador actúa como un diplomático, presentando un menú de opciones claras y ejecutables.

La Arquitectura del "Mediador"

WebMCP no conecta al agente directamente con tu JS sin supervisión. Funciona mediante un modelo cliente-servidor dentro del propio navegador:

Cargando diagrama...

Dos Sabores: Imperativo vs. Declarativo

Analizando la documentación oficial, encontramos dos formas de implementar esto según la complejidad de tu sitio.

1. La Ruta Rápida (Declarativa)

Ideal para formularios simples. Solo agregas atributos HTML y el navegador hace la magia de inferencia.

html

El navegador parsea esto y crea una herramienta JSON para el agente automáticamente.

2. La Ruta Pro (Imperativa)

Aquí es donde está la potencia real. Usas JavaScript para registrar herramientas que tienen acceso total al estado de tu aplicación. Según el repositorio de Web Machine Learning, esto permite aprovechar tu lógica de negocio existente.

javascript

El Insight Clave: A diferencia de un servidor MCP tradicional (que corre en un backend aislado), WebMCP corre en el contexto de la sesión del usuario. Si el usuario está logueado, la herramienta ya tiene la cookie de sesión. No hay que volver a autenticar.

🛑 Reality Check: Lo que Nadie te Cuenta

Nos gusta ser honestos. WebMCP es brillante, pero no es magia negra. Hemos cruzado datos con expertos en seguridad y esto es lo que debes vigilar.

-

La Pesadilla de la Seguridad (Prompt Injection & Tool Poisoning) El riesgo número uno no es técnico, es contextual. Expertos de Checkmarx advierten sobre riesgos emergentes como el "Tool Poisoning". Si un atacante manipula el esquema de tu herramienta, podría engañar al agente para realizar acciones no deseadas.

Mitigación: Los navegadores están implementando

requestUserInteraction. Para transacciones críticas, el navegador detendrá al agente y exigirá confirmación humana explícita. -

El Problema del Descubrimiento Actualmente, un agente no puede saber qué herramientas tiene un sitio hasta que lo visita. Como señala Dejan.ai, esto cambia la dinámica: en lugar de un agente "mirando" tu sitio, es tu sitio "ofreciendo funciones" al agente. Pero no existe un "Google de Herramientas WebMCP" todavía.

-

Límite de Contexto La especificación recomienda limitar el número de herramientas expuestas por página. Si intentas volcar toda tu API en el

navigator, saturarás la ventana de contexto del LLM. La clave es montar y desmontar herramientas dinámicamente (ej: usandouseEffecten React) según lo que el usuario esté viendo.

💰 Impacto de Negocio: La Matemática del Ahorro

Hablemos de dinero. ¿Por qué deberías priorizar esto en tu roadmap?

- Colapso de Costos (La regla del 67%): Procesar una captura de pantalla 1080p en GPT-4V cuesta miles de tokens. Procesar un esquema JSON de WebMCP cuesta cientos. La reducción de sobrecarga computacional es aritmética básica de tokens.

- Velocidad es Conversión:

- Flujo Visión: Screenshot -> Upload -> Vision Model -> Parse -> Click (~3 a 5 segundos).

- Flujo WebMCP: Leer JSON -> Call Function (~500ms). Una mejora de latencia de 10x cambia la experiencia de usuario de "frustrante" a "mágica".

- Fiabilidad (98%): Los agentes visuales fallan cuando cambias el color de un botón o el CSS. Los agentes WebMCP son agnósticos a la UI; solo fallan si cambias la lógica de negocio subyacente.

🚀 Plan de Acción: ¿Cómo empezar?

No reescribas tu web mañana. Sigue este plan escalonado basado en la disponibilidad actual:

- Fase 1 (Exploración): Descarga Chrome Canary 146. Usa la API Declarativa en tu formulario de contacto o búsqueda. Es "low-code" y te permite validar el concepto sin tocar tu stack JS.

- Fase 2 (High Value): Identifica las 3 acciones más valiosas de tu sitio (ej: "Añadir al carrito", "Reservar Cita"). Implementa la API Imperativa solo para esas acciones.

- Fase 3 (Seguridad): Asegúrate de que tus funciones

executevaliden los datos otra vez en el backend. Nunca confíes en la entrada del agente, igual que no confías en la del usuario.

Veredicto del Equipo PAI

El "Web Agéntico" no es el futuro lejano, es la build actual de Chrome. Los que adapten sus sitios para ser leídos por máquinas hoy, serán los que dominen el tráfico de IA mañana.